Антифишинг-дайджест №26 c 21 по 27 июля 2017 года

Представляем новости об актуальных технологиях фишинга и других атаках на человека c 21 по 27 июля 2017 года.

Андрей Жаркевич

редактор, ИТ-руководитель

Сайты и почта

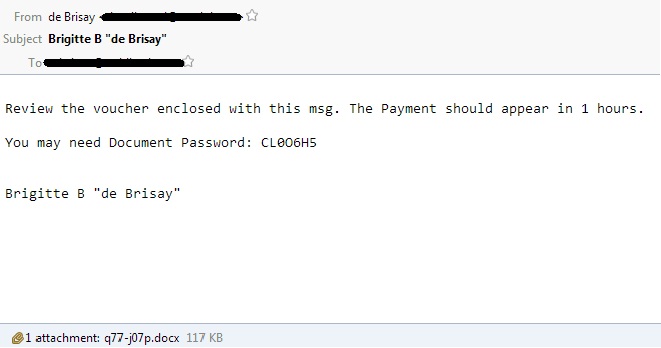

Новая версия банковкого трояна Ursnif распространяется через фишинговую рассылку с вложенными документами MS Office с вредоносными макросами:

Файлы внутри документа выглядят как вложенные документы MS Word, но на самом деле являются одинаковыми VBS-скриптами, которые загружают вредоносные DLL со стороннего сайта:

Примечательной особенностью являются методы самозащиты, которыми вредоносная программа обнаруживает виртуальные машины, песочницы и другие инструменты исследователей безопасности: троян следит за передвижениями курсора мыши, и если тот остается неподвижным долгое время, понимает, что ее пытаются изучать.

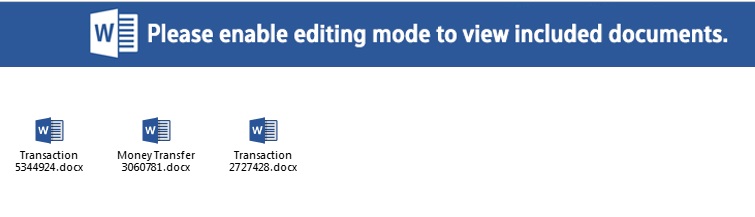

Банковский троянец Trickbot атакует клиентов американских банков через спам, рассылаемый с ботнета Necurs:

Вредоносные письма содержат ZIP-архив, внутри которого находится Windows Script File (WSF) с обфусцированным JavaScript-кодом, который загружает Trickbot.

Обновленный банкер использует веб-инжекты в расширенной конфигурации, позволяющей атаковать клиентов международных и американских банков.

Новая версия вредоносной программы FruitFly для macOS шпионит за пользователями. Программа делает скриншоты, записывает нажатия клавиш, получает доступ к web-камерам, собирает информацию о зараженных Мас и отправляет всю эту информацию на управляющие серверы.

Исследователи не уточняют первичный вектор заражения, но предполагается три возможных вектора:

- скомпрометированные веб-сайты, заражающие пользователей;

- фишинговые письма и

- специальные приложения, скрытно содержащие в себе вредоносную программу.

«Умные» устройства

Компьютеры одного из европейских нефтехимических заводов оказались заражены вымогательским ПО из-за кофемашины, подключенной к сети локального диспетчерского пункта предприятия.

На пострадавших компьютерах была установлена Windows XP. Систему несколько раз переставляли, пока не выяснили, что причина кроется в кофемашине, заражённой вымогательским ПО и подключенной ко внутренней сети диспетчерского пункта.

В автоматизированных бесконтактных автомойках PDQ LaserWash для легковых автомобилей обнаружили ряд уязвимостей, позволяющих удаленно взломать систему и совершить физическую атаку на машину и находящихся в ней людей.

В частности, хакеры могут открывать и закрывать двери отсеков, чтобы предотвратить выезд авто из помещения автомойки, ударять дверьми по машинам, повреждая их и травмируя водителя и пассажиров.

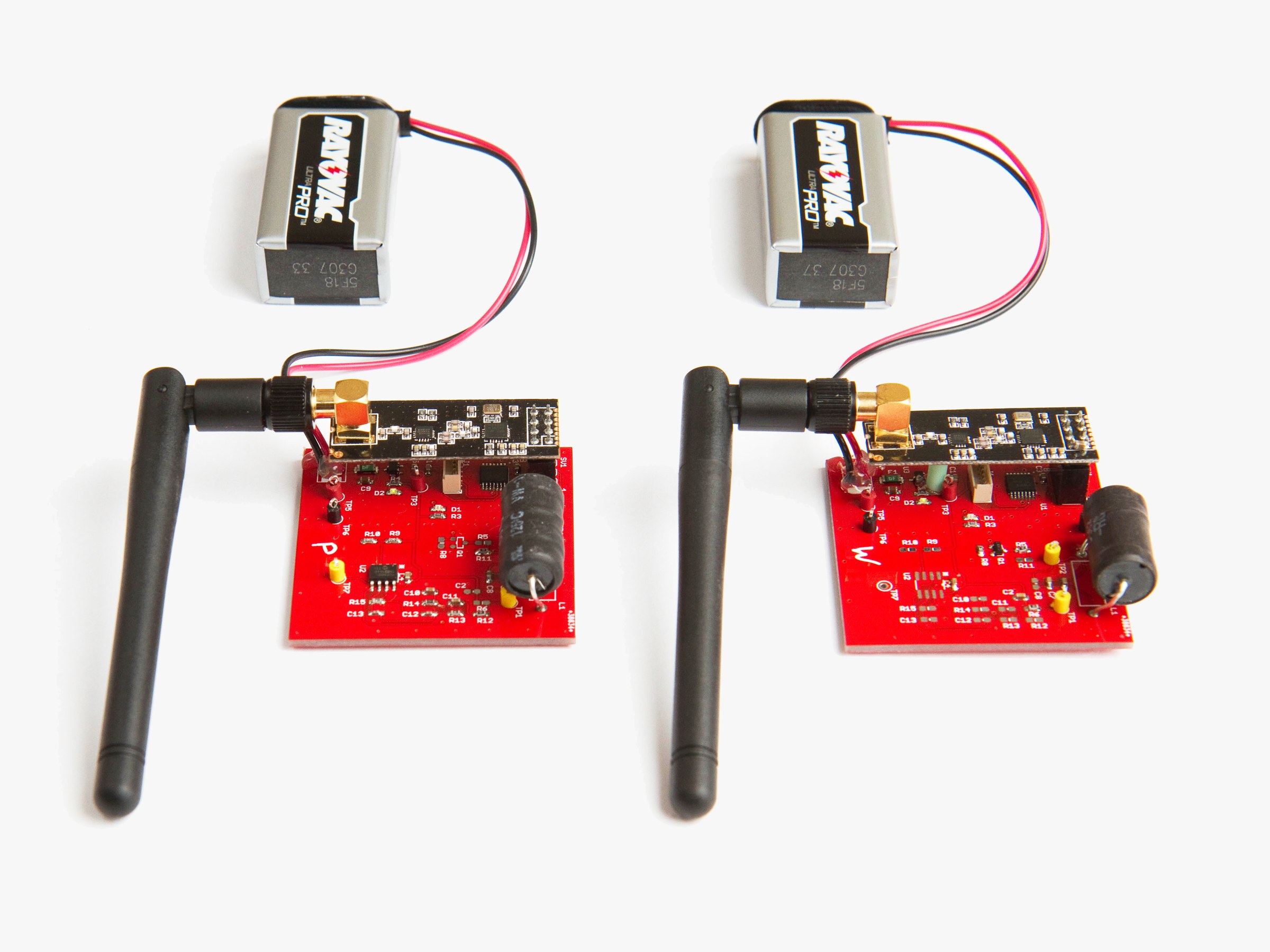

Чтобы кто угодно мог стрелять из «умного пистолета» Armatix IP1, достаточно простейшего оборудования стоимостью $20.

Чтобы распознать владельца, умный пистолет связывается со смарт-часами на его руке. Для связи используется радиочастота 900 МГц. Для взлома достаточно перехватить сигналы, которыми обмениваются смарт-часы и смарт-пистолет и воспроизвести их.

Примечательно, что частоту 900 МГц также используют радиотелефоны, поэтому они способны создать помехи, которые не дадут смарт-пистолету выстрелить.

Американское казино взломали с помощью умного аквариума, подключенного к интернету. Проникнув в аквариум, злоумышленники запустили процесс сканирования внутренней сети, обнаружили уязвимости и передали собранные данные на сервер в Финляндии, после чего атака была обнаружена и заблокирована.

Мобильная безопасность

В Google Play обнаружено шпионское ПО для Android — Lipizzan, которое распространялось под видом приложений «для создания резервных копий» и «очистки системы».

Lipizzan может осуществлять запись телефонных звонков и VoIP разговоров, делать скриншоты, использовать камеру устройства для съемки фотографий, собирать информацию об устройстве и пользователе (контакты, журнал звонков, SMS-сообщения и пр.), а также извлекать данные из ряда приложений, в том числе Gmail, Hangouts, KakaoTalk, LinkedIn, Messenger, Skype, Snapchat, StockEmail, Telegram, Threema, Viber и WhatsApp.

Мошенники организовали автоматический обзвон от имени ФНС России с требованием оплатить налоги или сообщением о задолженностях и штрафах. Когда жертва перезванивает, чтобы разобраться, с её телефонного счёта списывают деньги.

Повышение осведомленности

ВТБ Банк Москвы опубликовал серию комиксов о правилах финансовой безопасности. В доступной форме рассказывается о популярных мошеннических схемах и способах противостояния им:

О компании «Антифишинг»

Наша платформа помогает обучить сотрудников, измерять и тренировать их навыки с помощью имитированных атак. Ведём исследования, используем собственную методологию, создаем реалистичные сценарии и актуальные примеры мошенничества для тренировки навыков.

Заполните форму на сайте или напишите нам, чтобы обучить и проверить своих сотрудников.

Подпишитесь на рассылку, чтобы знать об актуальных технологиях фишинга и других атаках на человека.