Антифишинг-дайджест №28 c 4 по 10 августа 2017 года

Представляем новости об актуальных технологиях фишинга и других атаках на человека c 4 по 10 августа 2017 года.

Андрей Жаркевич

редактор, ИТ-руководитель

Сайты, мессенджеры и почта

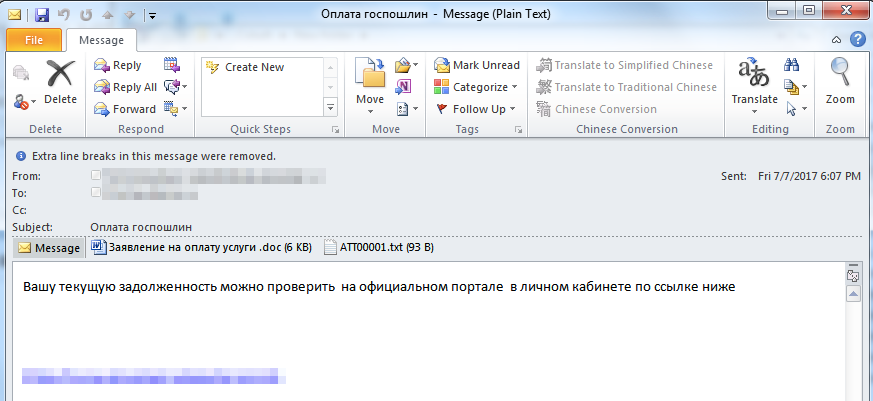

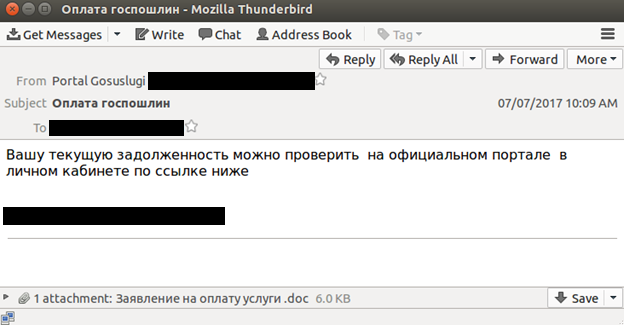

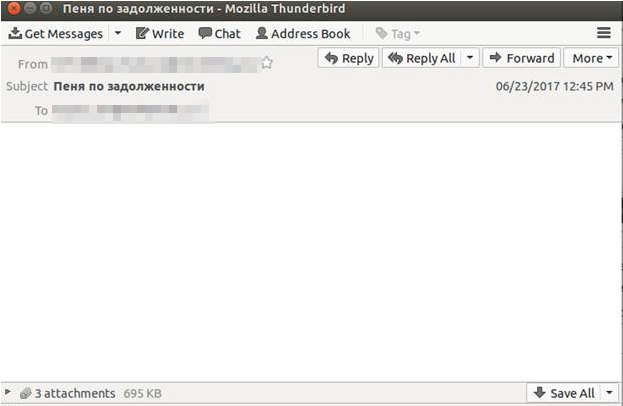

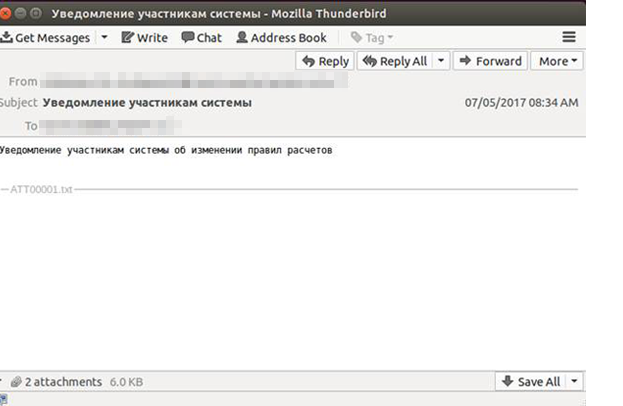

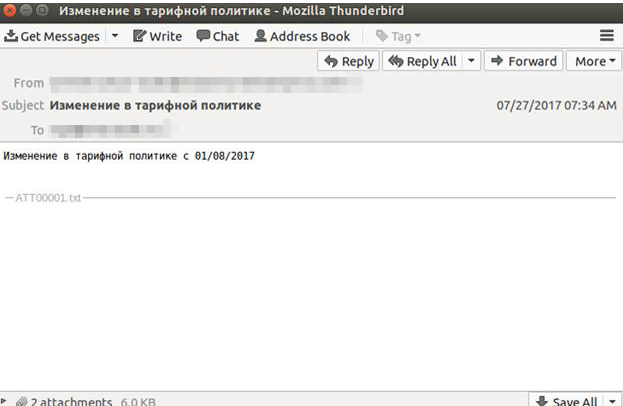

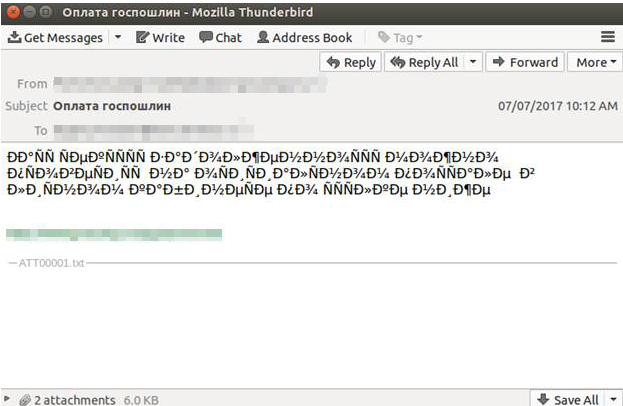

Обнаружена вредоносная фишинговая кампания, направленная против русскоязычных представителей бизнеса. Жертвами хакеров становятся финансовые организации, в том числе банки, и предприятия горнодобывающей промышленности:

- Заражение начинается с получением жертвами фишинговых писем, в теме которых значится «Правила подключения к шлюзу» или «Оплата госпошлин».

- Письма содержат вложенные офисные файлы Инструкция для подключения клиентов.doc, Заявление на оплату услуги.doc

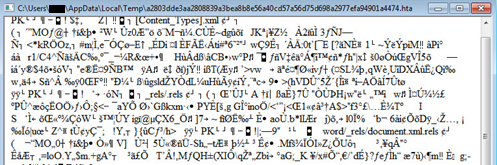

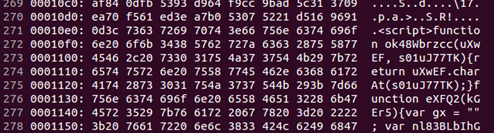

- Вложения представляют собой RTF-файлы с эксплойтом для уязвимости CVE-2017-0199, который загружает XLS файл с вредоносным JavaScript:

- JavaScript содержит два PowerShell-скрипта, один из которых загружает и запускает документ, а второй продолжает заражение, загружая зашифрованный dll-файл, расшифровывая его и запуская на выполнение.

- В результате на компьютере устанавливается бэкдор, который может выполнять различные команды злоумышленников.

Общая схема атаки:

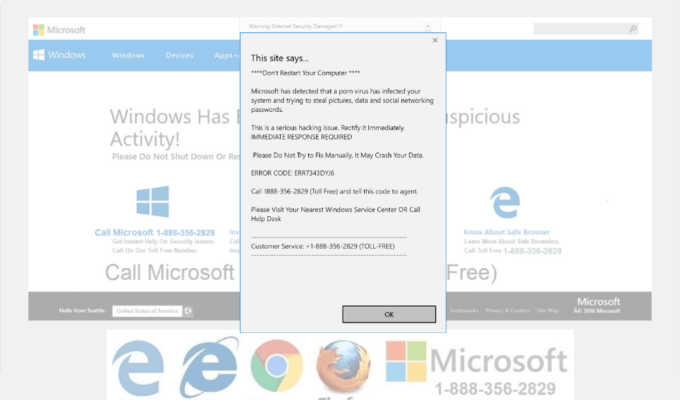

Центр защиты от кибератак компании Microsoft сообщает о массовой рассылке по электронной почте фишинговых ссылок на вебсайты, которые убедительно показывают посетителям всплывающие окна с ложными предупреждениями о проблемах с их компьютерами и предложением немедленно их решить, позвонив по указанному телефону технической поддержки:

Звонок в «техподдержку» в конце концов приводит к настойчивой просьбе мошенников заплатить за решение несуществующих проблем.

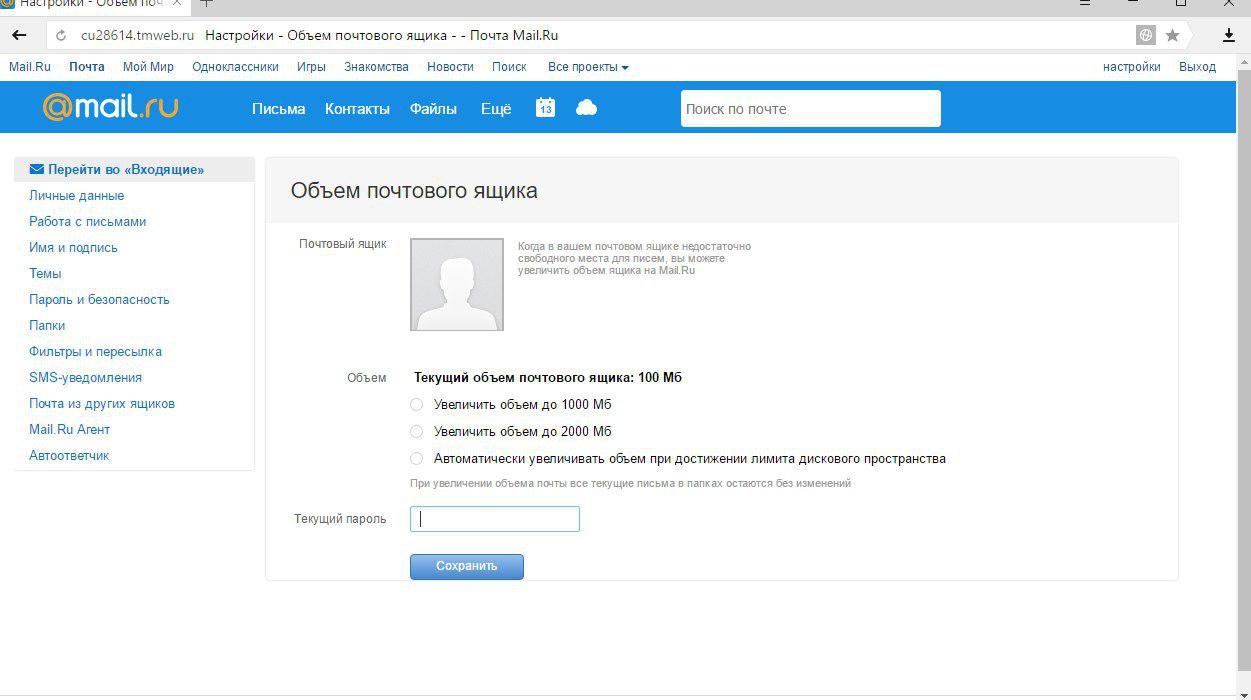

Специалисты Антифишинга обнаружили и помогли заблокировать сайт, который использовался в атаках против пользователей почтового сервиса Мейл.ру:

Сайт имитировал интерфейс почтового сервиса, в котором пользователю предлагалось увеличить объем почтового ящика, а для «подтверждения» нужно было ввести свой пароль. Ссылка на сайт распространялась через фишинговые письма.

Новая фишинговая кампания направлена на американских налогоплательщиков. В письмах мошенники благодарят жертв за своевременное обновление программы для заполнения налоговых деклараций и сообщают о необходимости пройти проверку учётных данных. Введённые данные пользователей попадают к мошенникам.

Вредоносное ПО

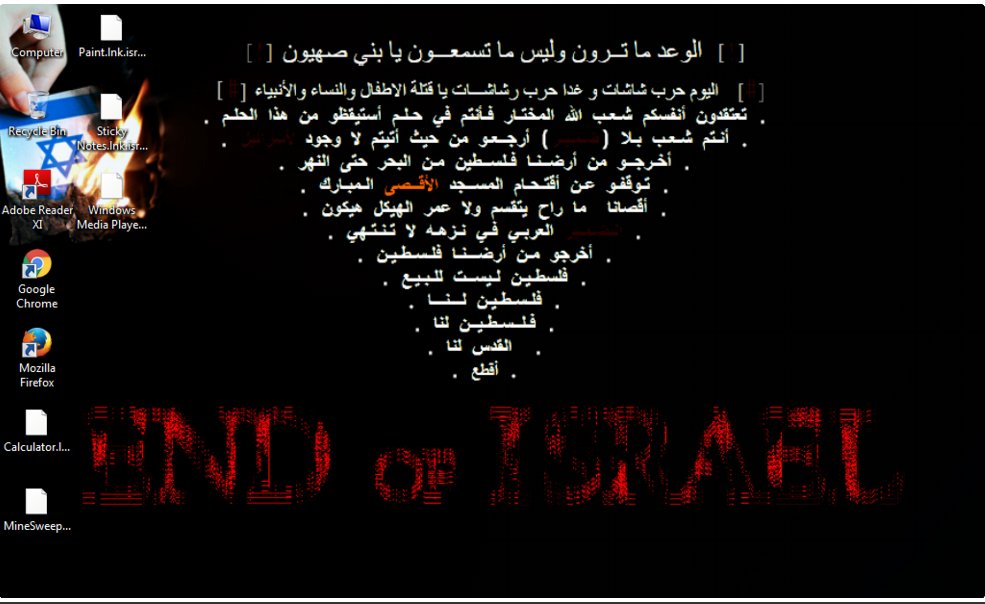

Вредонос israbye блокирует систему, распространяет контент антиизраильского характера и портит содержимое файлов пользователя сообщениями на ломаном английском и иврите:

Восстановить испорченные файлы невозможно.

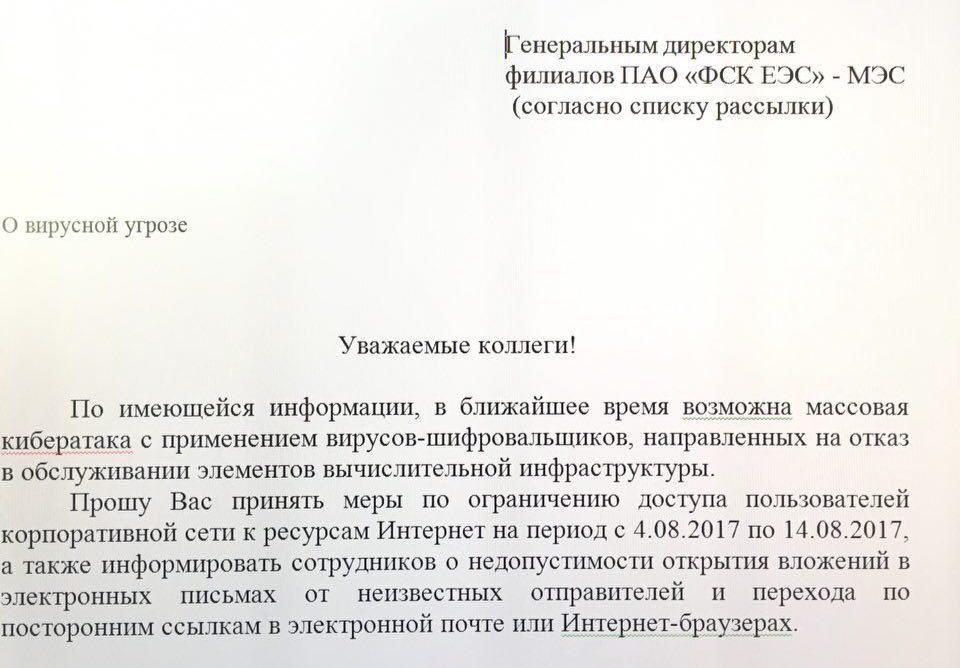

Энергокомпания ФСК ЕЭС предупредила директоров региональных филиалов о вирусной угрозе. Сообщается, что кибератака с использованием вымогательского ПО может быть направлена на отказ в обслуживании элементов вычислительной инфраструктуры компании:

Директорам региональных филиалов предложено ограничить доступ пользователей корпоративной сети к интернету в период с 4 по 14 августа, а также предупредить сотрудников, чтобы те не открывали вложения от неизвестных отправителей и не переходили по сторонним ссылкам.

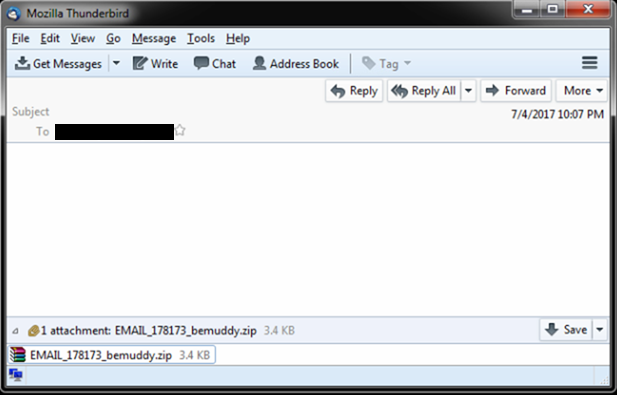

Новая версия вымогателя Cerber распространяется с помощью вредоносных почтовых вложений:

Прежде чем шифровать файлы, программа ищет криптовалютные кошельки и похищает найденные данные. Кроме данных о кошельках, Cerber ворует сохраненные в браузерах пароли

Переслав на сервер злоумышленников собранные сведения, Cerber удаляет с зараженного компьютера все файлы, связанные с кошельками, а затем приступает к обычному процессу шифрования данных.

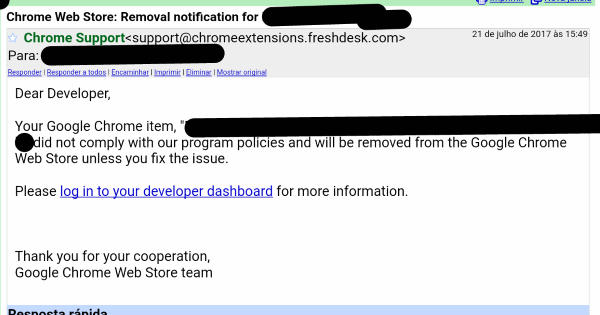

Мошенники продолжают атаковать разработчиков популярных расширений для Google Chrome. После успешной фишинговой атаки на разработчика Copyfish жертвами фишинга стали расширения «Web Developer», которое добавляет на панель браузера кнопку с инструментами для веб-разработчиков.

Получив полный доступ к аккаунту разработчика, преступники стали внедрять рекламу в браузеры 1 миллиона пользователей расширения.

Фишеры выдают себя за представителей Google и присылают разработчикам письма, в которых сообщают, что расширение нарушает правила Chrome Web Store и должно быть обновлено. Когда жертва переходит на сайт злоумышленников, ее простят войти в аккаунт разработчика Google, а сайт полностью имитирует настоящую страницу логина.

Мобильная безопасность

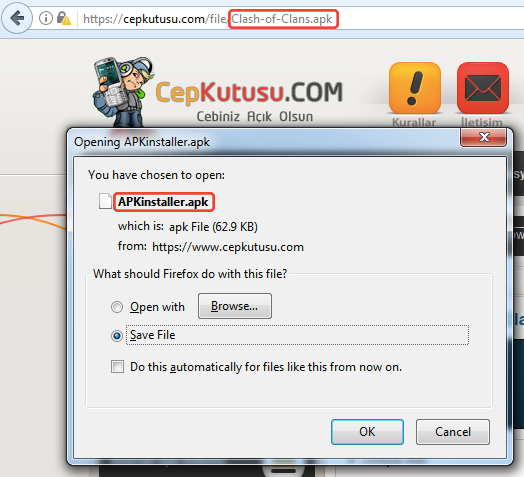

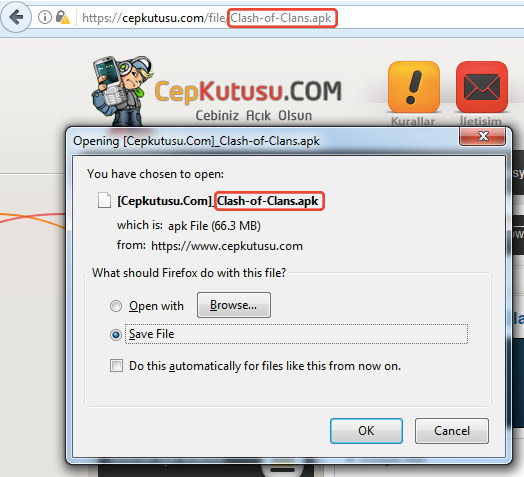

Неофициальный каталог приложений для Android использовался исключительно для распространения банковского трояна.

При нажатии на кнопку загрузки любого приложения вместо него загружался пакет с вредоносным ПО:

Загруженная программа может перехватывать и отправлять SMS-сообщения, отображать на экране поддельные процессы, скачивать и устанавливать на зараженное устройство дополнительные приложения.

После установки троян не пытается имитировать какое-либо настоящее приложение, выбранное пользователем, маскируясь вместо этого под плагин Flash Player.

«Умные» устройства

Инверторы солнечных батарей SMA Solar Technology управляются через интернет и содержат уязвимости, которые позволяют совершить удаленную атаку и помешать нормальной работе, спровоцировав массовый сбой в работе солнечных батарей:

Атака, устроенная в нужный момент, может лишить целую страну 50% электроэнергии. Учитывая «топографию» современных энергосетей, подобное повлечет за собой настоящий эффект домино и может сказаться на целом континенте, вызывав глобальные отключения электроэнергии, к примеру, по всей Европе.

По подсчетам специалистов, трехчасовое отключение электроэнергии в европейских странах обойдется примерно в 4,5 млрд евро.

О компании «Антифишинг»

Наша платформа помогает обучить сотрудников, измерять и тренировать их навыки с помощью имитированных атак. Ведём исследования, используем собственную методологию, создаем реалистичные сценарии и актуальные примеры мошенничества для тренировки навыков.

Заполните форму на сайте или напишите нам, чтобы обучить и проверить своих сотрудников.

Подпишитесь на рассылку, чтобы знать об актуальных технологиях фишинга и других атаках на человека.