Как не допускать проблем класса Log4Shell

Андрей Жаркевич

редактор

Артемий Богданов

технический директор

О чем речь

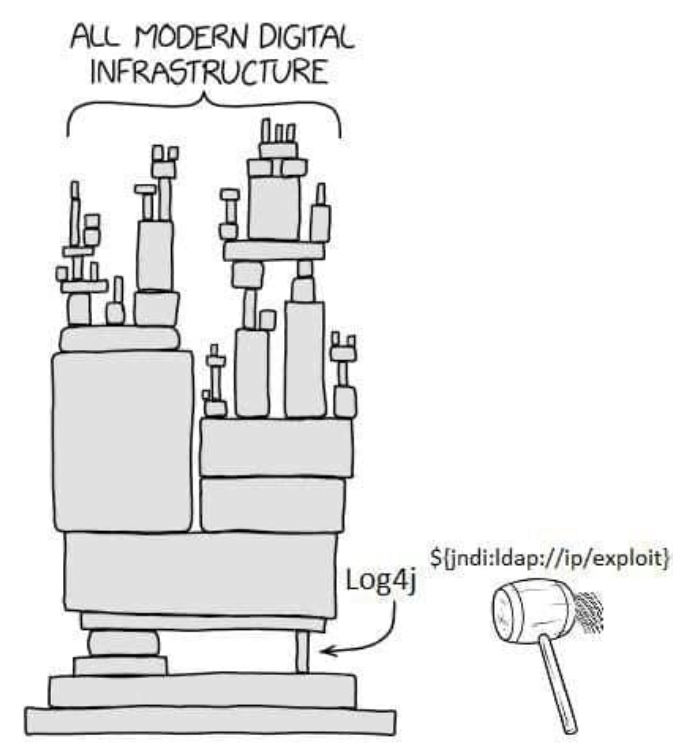

- В библиотеке Apache log4j обнаружена критическая уязвимость CVE-2021-44228, которой присвоен максимальный уровень опасности — 10 из 10 баллов по шкале CVSS.

- Ее эксплуатация не требует выдающихся технических навыков и укладывается в одну строчку кода.

- Выпущенное Apache Software Foundation экстренное обновление безопасности не исправило ситуацию.

- CVE-2021-44228 затрагивает почти все корпоративные продукты Apache Software Foundation и присутствует фактически во всех основных корпоративных приложениях и серверах на основе Java.

- Тысячи компаний остаются уязвимы для атак Log4Shell прямо сейчас.

Как исключить влияние этой и аналогичных уязвимостей

— Это же 0-day уязвимость, что можно сделать заранее?

— А вот что:

Software Composition Analysis — это класс решений, позволяющий оценивать риски, связанные с использованием стороннего и открытого программного обеспечения в ваших проектах. На момент применения данной практики ни о какой уязвимости в log4j не было известно, но при правильной реализации процесса компонентного анализа можно быстро выявить все ПО, имеющее уязвимые сторонние компоненты.

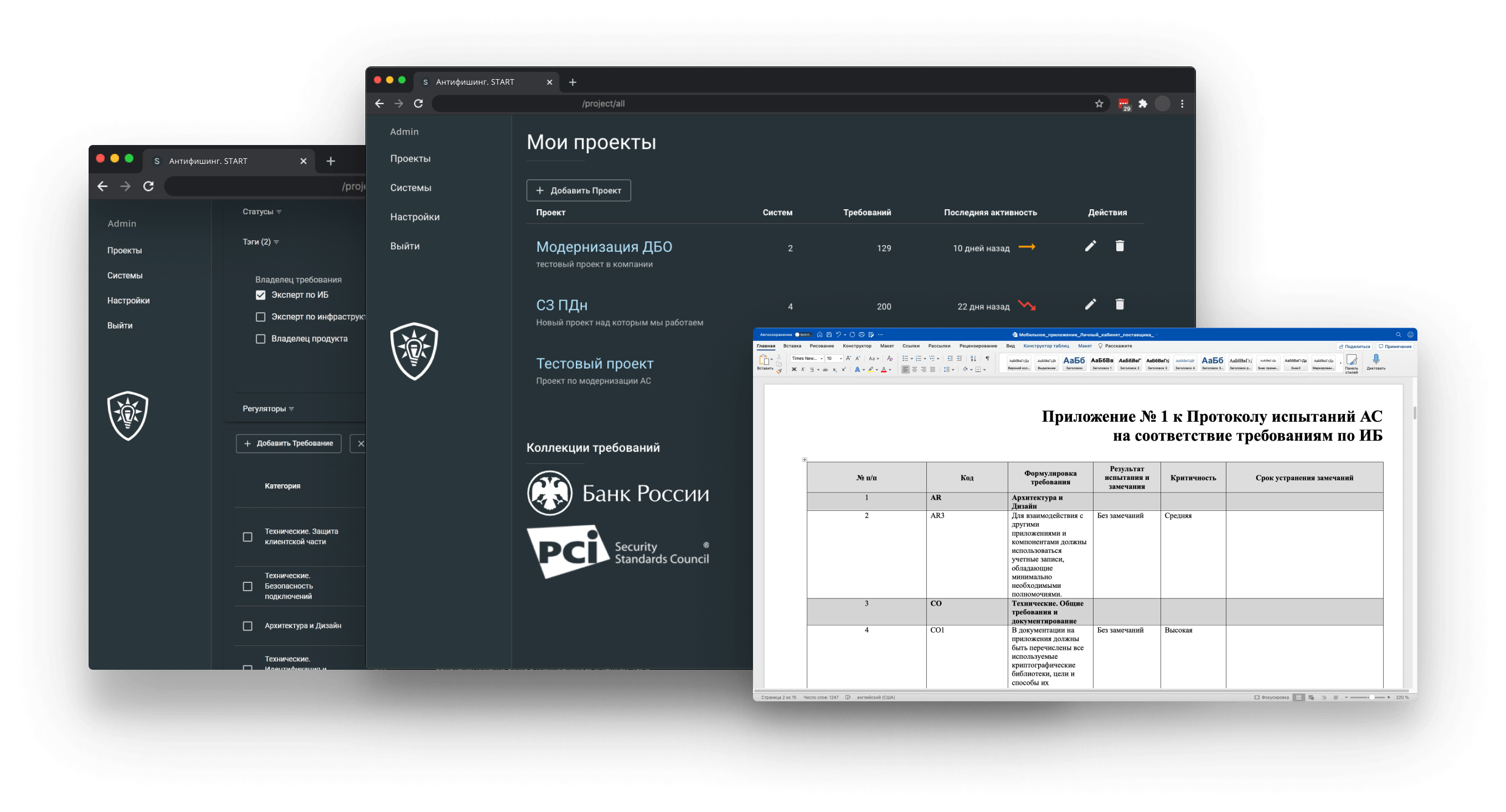

Для всего разрабатываемого в компании ПО должны применяться AppSec практики, а для этого лучше всего подходят решения Application security requirements and threat management (ASRTM):

- С помощью ASRTM заранее формируются требования о необходимости подключения к инструменту компонентного анализа или другим актуальным инструментам и практикам для контроля компонентов.

- После получения информации об уязвимости можно быстро описать шаги для устранения данной уязвимости и за одну минуту сформировать это как новое требование для всех команд, которые разрабатывают ПО с использованием log4j.

- Далее автоматически сформируется задача в Jira с наивысшим приоритетом для каждой команды разработки.

Продукт Антифишинг. START относится к решениям ASRTM и позволяет не только управлять требованиями по ИБ, но и обучать ваши команды безопасной разработке.

Напишите нам на devsecops@antiphish.ru, мы поможем разобраться в основах AppSec практик и покажем, как наши продукты способствуют организации процессов безопасной разработки.